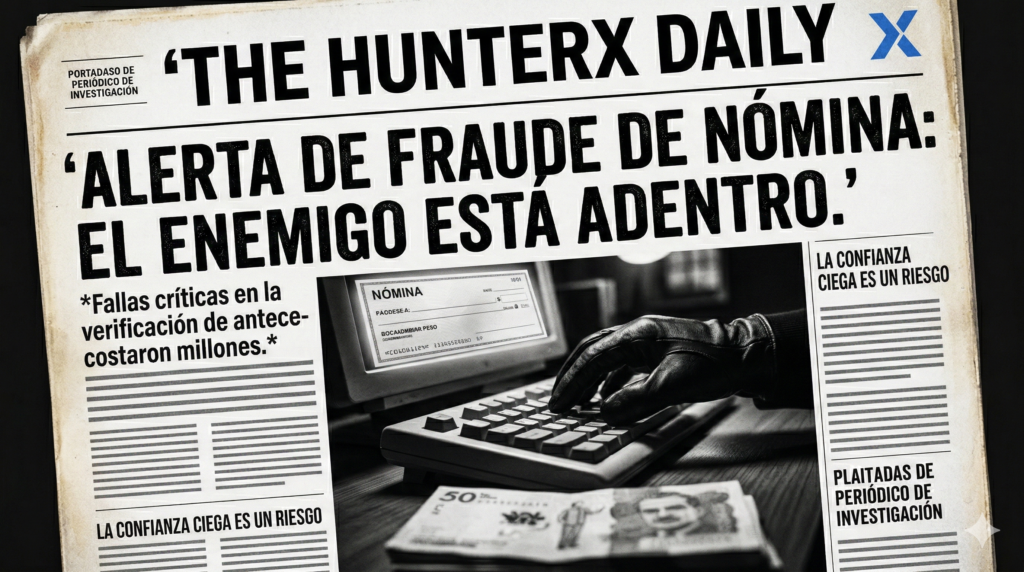

En 2023, un empleado de un banco colombiano utilizó su acceso a bases de datos de clientes para defraudarlos directamente. El resultado: $1.000 millones de pesos robados. No fue un hack sofisticado. No fueron sistemas vulnerables que requirieron meses de investigación. Fue un hombre con contraseña, accediendo a información sensible, sin que nadie le preguntara por qué.

Este caso es representativo de un riesgo que las empresas colombianas siguen subestimando: cuando el daño viene del interior, la tecnología es secundaria. Lo que importa es quién tiene acceso.

El gerente del Tolima necesitaba acceso a sistemas financieros. Héctor Parra necesitaba datos de clientes. Ambos tenían acceso porque alguien los contrató. Y, en ambos casos, la empresa probablemente hizo una búsqueda de antecedentes, encontró “nada relevante” y les abrió las puertas.

El problema es que la búsqueda no fue suficientemente sistemática.

EL NUEVO RIESGO

En 2015, si un empleado quería acceder a datos de clientes, necesitaba software especial, conocimiento técnico y tiempo. El riesgo existía, pero era limitado.

Hoy, la información es la moneda. Cualquier empleado de banco, seguros, comercio electrónico o servicios financieros tiene acceso a datos cuyo valor es medible en miles de millones: números de identificación, historial de transacciones e información de familias completas.

Una sola persona con acceso puede clonar identidades, asumir cuentas de terceros, transferir dinero a cuentas propias o vender datos a terceros.

El caso de Héctor Parra es instructivo porque no involucró hacking. Solo acceso.

Lo que cambió es la velocidad y el volumen. Héctor Parra accedió a una base de datos y, en cuestión de horas, estaba defraudando. No necesitaba una red de colaboradores. No necesitaba infraestructura. Solo necesitaba el acceso que su trabajo le daba.

Las empresas que creen que “una verificación de antecedentes al momento de la contratación es suficiente” no entienden que el riesgo real no es quién era la persona hace 5 años. Es quién es hoy, con acceso a sistemas, sin supervisión.

CÓMO SE HACE HOY (Y SUS LIMITACIONES)

El proceso de validación en empresas financieras colombianas sigue un patrón consistente, pero con grietas críticas:

- Revisión de CV y referencias (1-3 días): validación de experiencia y llamadas a empleadores anteriores.

- Consulta de antecedentes (1-5 días): OFAC (obligatorio en bancos), Rama Judicial, Policía Nacional (en algunos casos) y Procuraduría (en algunos casos).

- Aprobación de seguridad informática (1-2 días): asignación de credenciales según rol.

- Supervisión inicial (2-4 semanas): capacitación en políticas de confidencialidad y firma de acuerdos.

Limitaciones críticas:

Validación insuficiente para cargos de acceso:

La mayoría de empresas aplica la misma validación para un operario de call center que para alguien con acceso a bases de datos de clientes. El riesgo es exponencialmente diferente. Si la validación hubiera incluido búsqueda de antecedentes disciplinarios en empleos anteriores, podrían haberse encontrado indicadores de comportamiento problemático.

Consulta única, sin reconsulta:

Se consultan antecedentes al momento de la contratación. Luego, nada. Si Héctor Parra tuvo problemas legales después de entrar, la empresa no lo sabría.

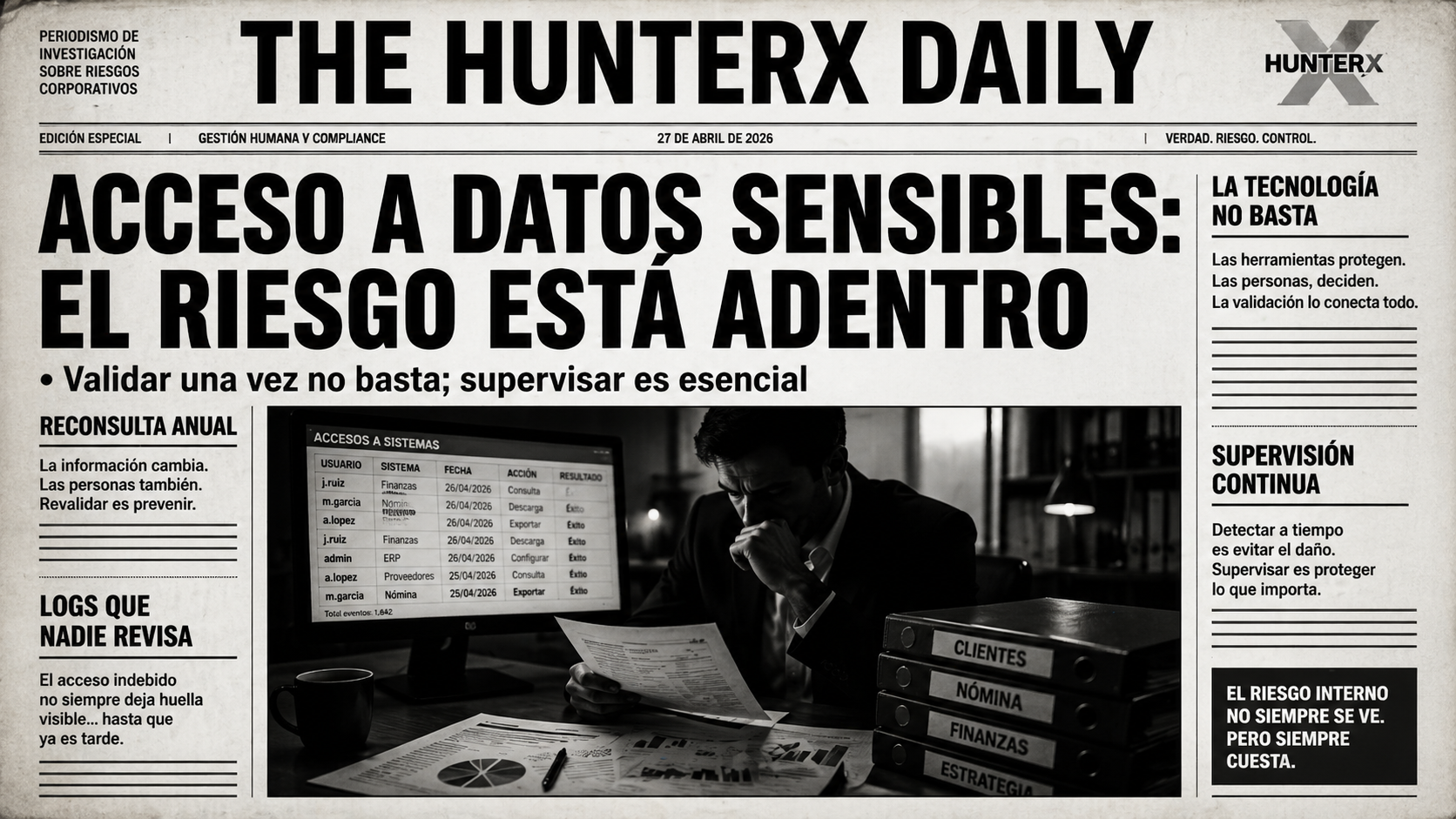

Falta de supervisión de acceso a datos:

Los sistemas modernos generan logs de acceso: registros de quién accedió a qué información, cuándo y qué hizo. Pero estos logs se generan sin ser revisados de forma sistemática. Nadie está mirando.

Héctor Parra probablemente generó logs. Accedió a bases de datos en horarios extraños, consultó clientes específicos y exportó datos. Todo quedó registrado. Pero si nadie revisa esos logs de forma activa, son inútiles.

Decisión binaria de acceso:

O tienes acceso o no. No hay acceso granular basado en “necesidad de saber”. Si trabajas en cierto departamento, tienes acceso completo a millones de registros cuando tal vez solo necesitas ver 5.

¿Quién tiene acceso a tus datos de clientes?

Héctor Parra fue empleado “validado” hasta que robó $1.000 millones accediendo a datos de clientes. Valida empleados antes de darles acceso. Reconsulta anualmente. Supervisa cómo usan ese acceso. [Consultar ahora ->] hunterx.com.co

ESTÁNDAR CORRECTO: CHECKLIST PARA ACCESO A INFORMACIÓN SENSIBLE

VALIDACIÓN PRE-CONTRATACIÓN:

- Consulta de antecedentes judiciales — Rama Judicial

- Consulta de antecedentes penales — Policía Nacional

- Consulta de antecedentes disciplinarios — Procuraduría

- Búsqueda de inhabilitaciones — Contraloría

- Consulta OFAC — obligatorio

- Consulta INTERPOL

- Búsqueda de antecedentes comerciales — si ha sido socio o administrador

- Verificación exhaustiva de referencias — últimos 3 empleadores, mínimo 2 referencias verificadas por empleador

DOCUMENTACIÓN Y EVIDENCIA:

- Cada consulta con timestamp claro

- Responsable de la consulta identificado

- Resultado original archivado — no copia manual

- Consolidación en un informe único

CLASIFICACIÓN DE ACCESO:

- Principio de “menor privilegio”: solo acceso a datos necesarios para el trabajo

- Acceso diferenciado por nivel de sensibilidad del sistema

SUPERVISIÓN CONTINUA:

- Reconsulta de antecedentes judiciales cada 12 meses

- Revisión de logs de acceso mensualmente

- Alertas automáticas para acceso fuera de horario laboral, exportación de datos y acceso desde ubicación inusual

- Auditoría trimestral de quién tiene acceso a qué datos

POLÍTICA DE SALIDA:

- Desactivación inmediata de credenciales al salir

- Revisión de acceso en los últimos 30 días

- Retención de logs por mínimo 3 años

PROBLEMA ESTRUCTURAL

El riesgo de Héctor Parra no fue un fallo de tecnología. Fue un fallo de gestión de riesgo.

El problema estructural es que el acceso privilegiado se trata como un recurso binario: o accedes o no accedes. O confías o no confías.

Pero el daño viene de cómo esa persona usa el acceso todos los días, en contextos que cambian, con supervisión que no existe.

Imaginemos que Héctor Parra fue contratado con validación completa en enero de 2023: antecedentes limpios, referencias positivas y firma de confidencialidad. Esto es un control puntual. Valida un momento.

Pero entre enero y cuando cometió fraude, nadie estaba monitoreando:

- ¿A qué clientes consultó?

- ¿A qué horas accedió a la base de datos?

- ¿Qué información descargó?

- ¿Hay patrones de comportamiento anómalo?

Si hubiera un sistema que revisara eso de forma sistemática, el fraude de Héctor Parra habría sido detectado en horas, no en meses.

El problema estructural es la brecha entre validación inicial y supervisión continua. La mayoría de empresas invierte 80% del esfuerzo en validación inicial y 20% en supervisión. Debería ser al revés.

INSIGHT CENTRAL

«No es el empleado deshonesto el que roba mil millones. Es el empleado honesto que nunca fue puesto bajo supervisión. El fraude interno no es un fallo de carácter: es un fallo de vigilancia.»

SOLUCIÓN: ENFOQUE HUNTERX

HunterX resuelve esto en dos capas:

CAPA 1: Validación integral centralizada

En lugar de que Recursos Humanos consulte OFAC, Seguridad Informática valide credenciales y Compliance revise acuerdos sin consolidación, HunterX hace todo en una consulta: antecedentes judiciales, penales, disciplinarios, comerciales, inhabilitaciones y listas internacionales. Todo en un informe integrado, trazable, con timestamp.

CAPA 2: Evidencia para supervisión continua

Cuando se implementa un proceso de reconsulta anual, HunterX genera un registro consultable por cualquier área de la empresa y auditable por reguladores.

Si en la reconsulta del año 2 aparece que el empleado tiene un problema legal nuevo, el sistema puede generar una alerta: “Este empleado con acceso a datos sensibles ha tenido cambios en su estatus legal”.

No es prevención automática. Es detección rápida.

CASO PRÁCTICO: ANTES VS DESPUÉS

SIN Validación Centralizada

Enero 2023: Héctor Parra es contratado como operador de base de datos. OFAC: negativo. Rama Judicial: PDF descargado manualmente sin timestamp claro. Archivado en carpeta de correos de RRHH.

Febrero–agosto 2023: Héctor accede regularmente a la base de datos. Genera logs que nadie revisa.

Marzo 2023: descubre que puede exportar datos usando una vulnerabilidad no bloqueada. Comienza a exportar información de clientes de forma sistemática.

Agosto 2023: roba información de 50 clientes. Transfiere $1.000 millones de pesos a cuentas propias.

Agosto 2023: un cliente reporta una transferencia fraudulenta. Auditoría revisa logs y encuentra acceso anómalo de Héctor Parra. Se revisa el expediente de contratación: archivo sin información clara, sin evidencia auditada, sin defensa regulatoria.

CON HunterX + Supervisión Activa

Enero 2023: RRHH lanza consulta HunterX. En 4 minutos: 25 fuentes consultadas, resultado consolidado, timestamp y usuario que consultó registrados automáticamente.

Enero 2023: Sistema de Seguridad Informática configurado con alertas para intentos de exportación de datos y acceso fuera de horario laboral.

Marzo 2023: Héctor intenta exportar datos. Alerta generada inmediatamente. En HunterX, Compliance verifica: empleado validado en enero, sin antecedentes. Pero el comportamiento anómalo está documentado.

Marzo 2023: acceso revocado. Investigación iniciada. Héctor Parra despedido por intento de violación de políticas antes de cometer fraude.

Resultado: fraude evitado. Costo de validación: $200.000. Ahorro: $1.000 millones.

IMPACTO ESTRATÉGICO

Riesgo de cliente:

Un fraude de $1.000 millones daña a decenas de clientes. Cada uno pierde confianza en la institución. Demandas. Cambio de banco. Daño reputacional por años. En sistemas financieros, la reputación es el activo más valioso.

Riesgo regulatorio:

La Superintendencia Financiera establece estándares claros: la debida diligencia en empleados con acceso a datos sensibles no es optativa. Es mandatoria. Una empresa que no puede demostrar que validó y supervisó a sus empleados enfrenta sanciones y revisiones exhaustivas.

Riesgo operativo:

Mientras ocurría el fraude, nadie lo sabía. Cargos fraudulentos, clientes perdiendo dinero, sistemas procesando transacciones inválidas. El impacto es instantáneo y acumulativo.

Riesgo reputacional:

“Un empleado de banco robó a clientes” es titular de periódico. La recuperación toma años.

CONCLUSIÓN

El fraude de Héctor Parra no fue un crimen de genio técnico. Fue un crimen de oportunidad combinado con falta de supervisión.

La empresa le permitió acceso a datos sin supervisión sistemática. Eso fue el error. No necesitó contraseñas robadas. Solo necesitó acceso y la certeza de que nadie estaba mirando.

El estándar correcto es: validación exhaustiva antes de dar acceso, documentación clara de esa validación, reconsulta periódica de antecedentes, supervisión continua del uso del acceso y alertas automáticas para comportamiento anómalo.

El caso de Héctor Parra demuestra que ninguno de estos pasos es opcional. Una empresa que salta alguno está apostando a que sus empleados serán honrados. Es una apuesta que está perdiendo.

El costo de no vigilar es mayor que el costo de vigilar.

Un empleado con acceso no supervisado puede costar miles de millones.

HunterX consolida validación inicial. Tu sistema de seguridad informática consolida supervisión continua.

Juntos, detienen el fraude antes de que ocurra.

[Hablar con especialista ->] hunterx.com.co

REFERENCIAS

1. El Colombiano. «Un empleado de banco le robó a clientes mil millones de pesos.» 2023.

2. Superintendencia Financiera de Colombia. Circular 100-000002, Conocimiento del cliente y debida diligencia.

3. Rama Judicial de Colombia. Consultas de antecedentes penales y civiles.

4. Policía Nacional de Colombia. Base de datos de antecedentes.

5. Procuraduría General de la República. Sistema de Sanciones Disciplinarias.

6. Contraloría General de la República. Base de datos de inhabilitados.

7. OFAC. Listas de Sanciones internacionales.

8. INTERPOL. Red de alertas rojas.

9. Estándares de Seguridad Informática. NIST Cybersecurity Framework (Access Control).